448

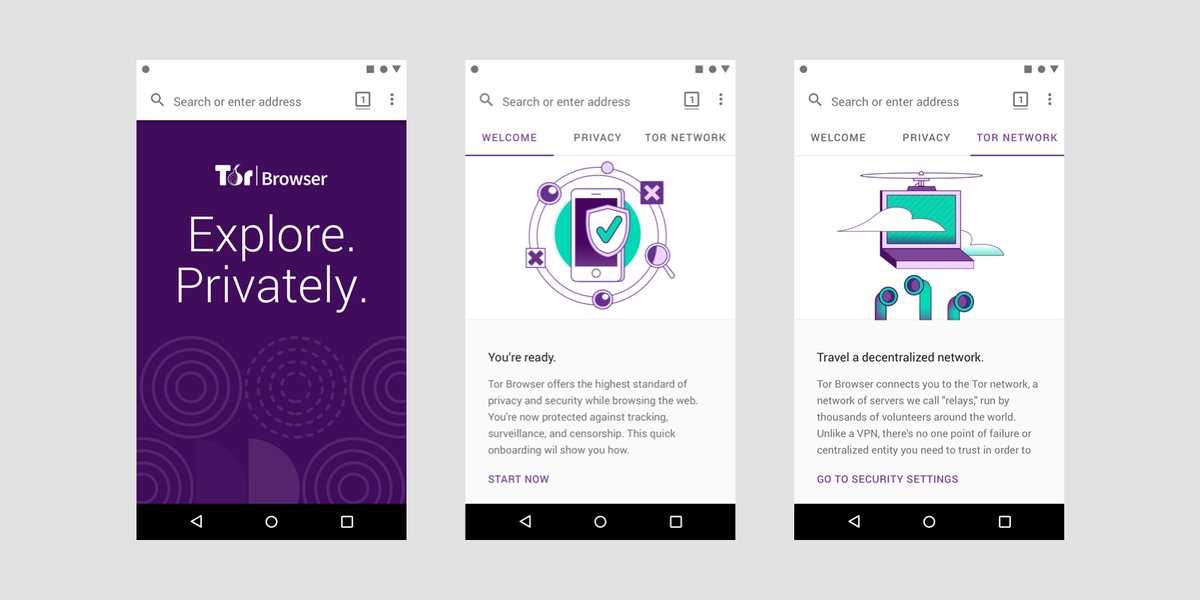

Die Tor-Software schützt Sie, indem Sie Ihre Kommunikation über ein verteiltes Netzwerk von Relais leiten, die von Freiwilligen auf der ganzen Welt betrieben werden: Sie verhindert, dass jemand, der Ihre Internetverbindung überwacht, erfährt, welche Websites Sie besuchen, und dass die von Ihnen besuchten Websites Ihren physischen Standort erfahrenHiermit können Sie auf Websites zugreifen, die gesperrt sind.Der Tor-Browser ermöglicht die Verwendung unter Windows, Mac OS X oder Linux, ohne dass Software installiert werden muss.Es kann von einem USB-Flash-Laufwerk ausgeführt werden, wird mit einem vorkonfigurierten Webbrowser zum Schutz Ihrer Anonymität geliefert und ist eigenständig.

Eigenschaften

- Tracker-Blocker

- Antizensur

- tragbar

- Eingebautes VPN

- Verkehrsanalyse

- Datenschutz fokussiert

- Erzwingt eine verschlüsselte Verbindung

- Anonym surfen

- Verstecke deine IP

- Proaktiver Schutz

- Datenschutz geschützt

- Anonymität

- Sicherheit

- Webbrowser basierend auf Firefox

- Embedded Debugger

- Eingebauter Ad-Blocker

- Quelloffene Software

- Open Source-Apps

- Bösartiger Skriptblocker

- IMAP-Debugging

Kategorien

Alternativen zu Tor Browser für alle Plattformen mit einer Lizenz

1

1

ST Proxy Switcher

Verstecken Sie Ihre IP-Adresse und bleiben Sie anonym, wenn Sie mit unseren KOSTENLOSEN Proxy-Listen im Internet surfen.

- Kostenlose

- Windows

1

Simple Opt Out

Simple Opt Out macht auf Praktiken zur Deaktivierung des Datenaustauschs und des Marketings aufmerksam, die vielen Menschen nicht bekannt sind (und die die meisten Menschen nicht wollen), und erleichtert dann die ...

- Kostenlose

- Web

1

1

1

0

Microsoft Edge Insider Dev

Der auf Chrom basierende Microsoft Edge verfügt insgesamt über vier Kanäle: Canary, Dev (kurz für Developer), Beta und Stable.

0

Dot Browser

Ein datenschutzorientierter Webbrowser mit einer eleganten Benutzeroberfläche und einem robusten integrierten Werbeblocker, der alle auf Anonymität ausgelegt ist. Vergessen Sie Anzeigen und Tracker.

0

Puma Browser

Puma Browser ist ein datenschutzorientierter mobiler Webbrowser mit einer neuen Methode zur direkten Unterstützung von Erstellern.

- Kostenlose

- iPad

- Android

- iPhone

- Android Tablet

0

The Classic Browser

Der klassische Browser verwendet den Chromium-Renderer, um Ihnen einen schnelleren und sichereren Webbrowser zu bieten, indem er eine eigene Benutzeroberfläche und Routinen zur Eingabe von Zahlen verwendet.

- Kostenlose

- Windows

0

Avast Secure Browser

Nachdem wir Ihnen den weltweit führenden Virenschutz vorgestellt haben, haben unsere Experten jetzt Ihren Traumbrowser entwickelt - sicher, schnell und privat.

- Kostenlose

- Windows

0

get2clouds

Es verschlüsselt die Daten zweimal mit RC4-Verschlüsselung und sendet sie über eine sichere Socket-Schicht (https).Diese End-to-End-Verschlüsselung (E2E) macht das Abfangen oder den Zugriff auf die Daten nur dem Benutzer möglich.