0

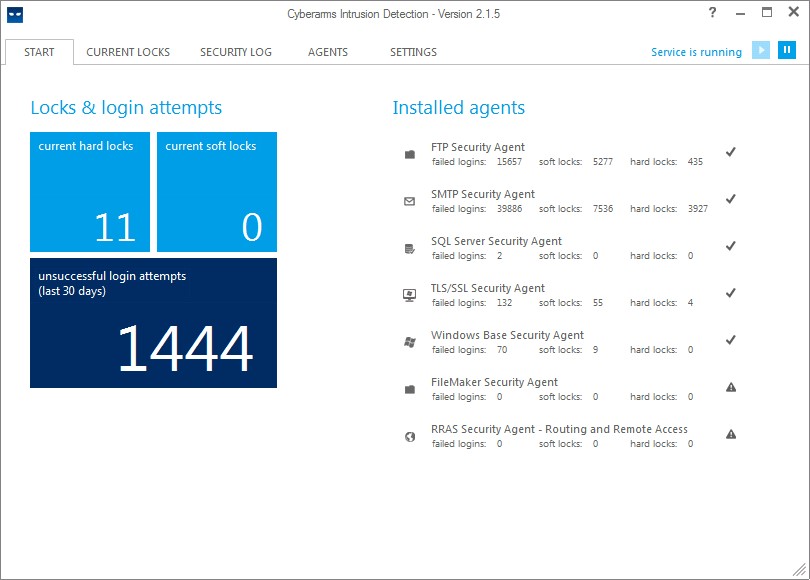

Cyberarms Intrusion Detection and Defense System (IDDS)

Out-of-the-Box-Sicherheit für Remote Deskop, Exchange, OWA, SharePoint, CRM, allgemeine IIS-Anwendungen und viele andere Serversysteme.

Webseite:

https://cyberarms.netKategorien

Alternativen zu Cyberarms Intrusion Detection and Defense System (IDDS) für alle Plattformen mit einer Lizenz

22

7

6

4

3

2

EvlWatcher

Geschützt gegen RDP-Brute-Forcer.Es wird ein Dienst installiert, der das Ereignisprotokoll alle 30 Sekunden nach Anomalien durchsucht (Standardeinstellung).

- Kostenlose

- Windows

1

e.guardo Smart Defender

e.guardo schützt Ihre RDP-, MSSQL-, FTP-, SMTP-, EXCHANGE-, OWA-, LYNC-, MICROSOFT DYNAMICS CRM-, SHAREPOINT- und viele weitere Dienste vor Brute Force- und Dictionary-Angriffen

1

0

LF Intrusion Detection

LID (Lit Fuse Intrusion Detection) schützt Ihr Windows-System vor Brute-Force-Angriffen und anderen Einbruchsversuchen, indem eine Mauer zwischen Ihrem Server und dem potenziellen Benutzer platziert wird.

- Freemium

- Windows